D'ailleurs le nom wpxy-proxyless.wip-ext.bouyguestelecom.fr suggère que c'est pour remplacer le proxy dans l'APN.

Non, la compression des pages web, réalisée par SFR et Bouygues Telecom à l'époque de la 2G et de la 3G était réalisé sans modification DNS, par le proxy transparent et cela impactait tous les transferts sur le port TCP 80. Le but de cette compression des images et du code HTML était de réduire le temps de chargement.

wpxy-proxyless.wip-ext.bouyguestelecom.fr est utilisé pour autre chose que la compression. La preuve : LEs DNS Bouygues mentent aussi pour le site

http://www.zdnet.fr/ qui passe par cette plateforme sans être compressé (j'ai vérifié a plusieurs reprise il y a un an).

Autre site où le DNS force un passage par wpxy-proxyless.wip-ext.bouyguestelecom.fr : authentication.0pb.org (il est nécessaire pour certains sites web, comme par exemple KKO Store)

Dans les deux cas, ce sont des sites en http. Et c'est probablement la raison du non passage en https.

Si vous en trouvez d'autres, je suis preneur.

Avez-vous essayé de modifier le TTL ? Des retours montrent que la réponse DNS peut être différente selon le TTL, ce qui signifie que la réponse DNS n'est pas la même si le site est appelé depuis le smartpone ou depuis un PC connecté en partage de connexion sur le smartphone :

Encore plus fort : Cela fonctionne en modifiant le TTL !

Le DNS ne donne pas la même IP si le TTL est paire ou impaire !

$ dig www.zdnet.fr

; <<>> DiG 9.10.3-P4-Ubuntu <<>> www.zdnet.fr

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 51064

;; flags: qr rd ra; QUERY: 1, ANSWER: 2, AUTHORITY: 0, ADDITIONAL: 1

;; OPT PSEUDOSECTION:

; EDNS: version: 0, flags:; udp: 65494

;; QUESTION SECTION:

;www.zdnet.fr. IN A

;; ANSWER SECTION:

www.zdnet.fr. 5977 IN CNAME wpxy-proxyless.wip-ext.bouyguestelecom.fr.

wpxy-proxyless.wip-ext.bouyguestelecom.fr. 118 IN A 62.34.202.116

;; Query time: 0 msec

;; SERVER: 127.0.0.53#53(127.0.0.53)

;; WHEN: Mon Jul 24 13:11:57 CEST 2017

;; MSG SIZE rcvd: 110

Tutoriel pour modifier le TTL :

Bouygues Telecom décompte la consommation du forfait, en présence d'un routeur/partage de connexion coté abonné sur son bonus option illimité le week-end.

Pour avoir le trafic en illimité, même en mode modem (ou avec un routeur 4G) il faut modifier le TTL des PC connecté à ton point d’accès pour avoir l'illimité même sur PC :

- TTL = 63 ou 64 ou 127 ou 128 = facturation (par défaut le TTL est de 64 ou 128)

- TTL autre que 63 ou 64 ou 127 ou 128 = non facturation (enfin je n'ai testé qu'avec un TTL de 65)

Modifier le TTL sur Windows

Commande pour afficher le TTL sous Windows :

netsh int ipv4 show glob

netsh int ipv6 show glob

Changement du TTL sous Windows pour avoir de la data illimitée : (à exécuter avec les privilèges administrateurs)

netsh int ipv4 set glob defaultcurhoplimit=65

netsh int ipv6 set glob defaultcurhoplimit=65

Modifier le TTL sur Linux :

Commande pour afficher le TTL sous Linux :

cat /proc/sys/net/ipv4/ip_default_ttl

64

Commande pour changer le TTL sous Linux pour avoir de la data illimitée :

sudo sysctl net.ipv4.ip_default_ttl=65

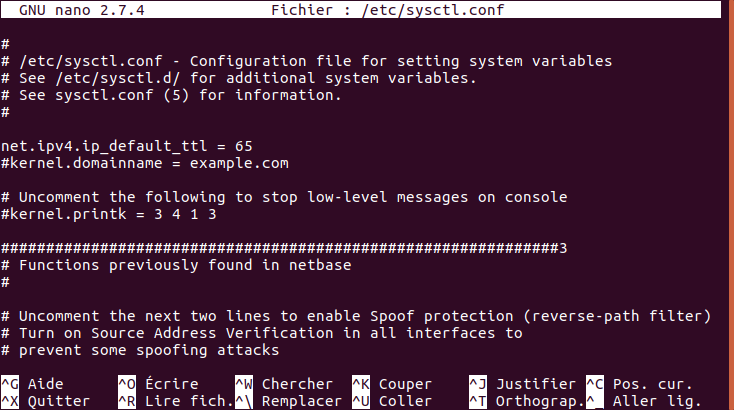

Commande pour rendre le changement de TTL persistant au redémarrage sous Linux :

sudo nano /etc/sysctl.conf

Rajouter en début de fichier la ligne :

net.ipv4.ip_default_ttl = 65

Exemple :

Modifier le TTL sur MacOS

Commande pour changer le TTL sous MacOS pour avoir de la data illimitée :

sudo sysctl -w net.inet.ip.ttl=65

Modifier le TTL sur un routeur

Pour les routeurs basés sur Linux, qui permettent de rajouter une ligne iptables, voici la ligne à rajouter pour forcer un TTL de 65 pour tous les périphériques :

iptables -t mangle -I POSTROUTING -o `nvram get wan_iface` -j TTL --ttl-set 65