Bonjour,

Je suis dans l'optique d'acheter un MikroTik hEX RB750Gr3.

Un ami m'en a prêté pour voir s'il est possible de se substituer de la Livebox d'Orange (je suis abonné Sosh @300Mbps).

Actuellement je possède un routeur Synology RT2600ac. J'ai réussi à me connecter en direct via ONT sans avoir besoin de la Livebox. Mais j'aimerais conserver cet avantage tout en ayant un routeur bien plus configurable. L'avantage du Synology c'est qu'il fait tout tout seul et se connecte aux services Orange via le simple login FTI/ et mot de passe.

Ce qui est assez étonnant avec le routeur de Synology, c'est qu'il utilise le VLAN 835. De ce que j'ai cru comprendre à présent c'est le VLAN 832. Je n'ai pas besoin des services TV ou autre, juste Internet.

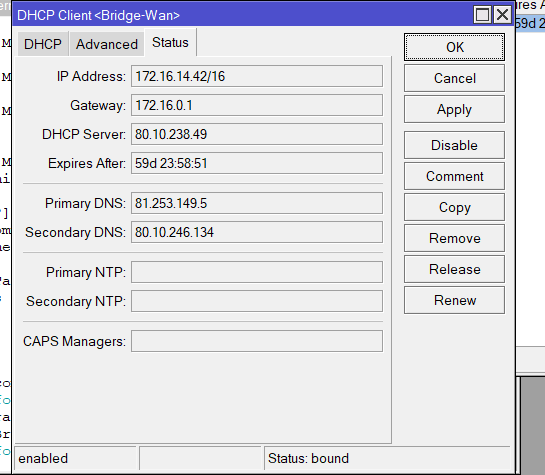

J'ai tenté plusieurs configuration trouvée sur Internet mais aussi sur ce forum. La configuration proposé par Ryukenden est la seule qui me donne une IP. Cependant je n'ai pas d'Internet. Et l'IP donnée ne correspond pas aux standard Orange, à savoir 90.XX.XX.XX.

Que j'utilise la version longue ou courte de l'option 90, je reste avec le même problème. J'ai un bound mais je ne sais pas si ce terme veut dire que tout est bon.

Voyez par vous même.

Voici ma configuration:

(J'ai volontairement changer la MAC et l'option 90 lors de l'export)

/interface bridge

add name=FTTH

add admin-mac=48:8F:XX:XX:XX:XX auto-mac=no comment=defconf name=bridge

/interface vlan

add interface=ether1 name=VLAN832 vlan-id=832

/interface list

add comment=defconf name=WAN

add comment=defconf name=LAN

/ip dhcp-client option

add code=77 name="User Class Information" value=0x2b46535644534c5f6c697665626f782e496e7465726e65742e736f66746174686f6d652e4c697665626f7834

add code=90 name=Authentication value=0x00000000000000000000001a0900000558010341010dXXXXXXXXXXXXXXXXXXXXXX

/ip pool

add name=default-dhcp ranges=192.168.88.10-192.168.88.254

/ip dhcp-server

add address-pool=default-dhcp disabled=no interface=bridge name=defconf

/interface bridge filter

add action=set-priority chain=output dst-port=67 ip-protocol=udp mac-protocol=ip new-priority=6 out-interface=VLAN832 passthrough=yes src-port=68

/interface bridge port

add bridge=bridge comment=defconf interface=ether2

add bridge=bridge comment=defconf interface=ether3

add bridge=bridge comment=defconf interface=ether4

add bridge=bridge comment=defconf interface=ether5

add bridge=FTTH interface=VLAN832

/ip neighbor discovery-settings

set discover-interface-list=LAN

/interface list member

add comment=defconf interface=bridge list=LAN

add comment=defconf interface=FTTH list=WAN

/ip address

add address=192.168.88.1/24 comment=defconf interface=bridge network=192.168.88.0

/ip dhcp-client

add dhcp-options="User Class Information,Authentication" disabled=yes interface=FTTH

/ip dhcp-server network

add address=192.168.88.0/24 comment=defconf gateway=192.168.88.1

/ip dns

set allow-remote-requests=yes

/ip dns static

add address=192.168.88.1 comment=defconf name=router.lan

/ip firewall filter

add action=accept chain=input comment="defconf: accept established,related,untracked" connection-state=established,related,untracked

add action=drop chain=input comment="defconf: drop invalid" connection-state=invalid

add action=accept chain=input comment="defconf: accept ICMP" protocol=icmp

add action=accept chain=input comment="defconf: accept to local loopback (for CAPsMAN)" dst-address=127.0.0.1

add action=drop chain=input comment="defconf: drop all not coming from LAN" in-interface-list=!LAN

add action=accept chain=forward comment="defconf: accept in ipsec policy" ipsec-policy=in,ipsec

add action=accept chain=forward comment="defconf: accept out ipsec policy" ipsec-policy=out,ipsec

add action=fasttrack-connection chain=forward comment="defconf: fasttrack" connection-state=established,related

add action=accept chain=forward comment="defconf: accept established,related, untracked" connection-state=established,related,untracked

add action=drop chain=forward comment="defconf: drop invalid" connection-state=invalid

add action=drop chain=forward comment="defconf: drop all from WAN not DSTNATed" connection-nat-state=!dstnat connection-state=new in-interface-list=WAN

/ip firewall nat

add action=masquerade chain=srcnat comment="defconf: masquerade" ipsec-policy=out,none out-interface-list=WAN

/ip service

set telnet disabled=yes

set ftp disabled=yes

set ssh disabled=yes

/system clock

set time-zone-name=Europe/Paris

/tool mac-server

set allowed-interface-list=LAN

/tool mac-server mac-winbox

set allowed-interface-list=LAN

Pouvez-vous me dire ce qui cloche ?